3389肉鸡,什么是3389肉鸡?

“3389肉鸡”是一个网络术语,指的是通过3389端口入侵的计算机。3389端口是Windows远程桌面协议(RDP)的默认端口,允许用户远程连接并控制Windows系统。黑客通常会利用这个端口来寻找并入侵那些安全防护薄弱的计算机,将它们变成“肉鸡”,即被控制的计算机。

以下是关于3389肉鸡的一些关键信息:

1. 入侵方法: 端口扫描:黑客会使用端口扫描工具来扫描一段IP地址范围内的3389端口,寻找开放且未设置强密码的计算机。 默认账户利用:某些克隆版的Windows XP系统会默认开启一个账号为“new”,密码为空的账户,并且3389端口是开放的。黑客可以利用这一点,通过远程桌面连接到这些计算机,并输入默认账号和密码进行登录。

2. 防范措施: 设置强密码:确保所有系统账户都使用强密码,避免使用默认或简单密码。 关闭不必要的端口:如果不需要远程桌面服务,可以将3389端口关闭,或者通过防火墙规则进行限制。 更新系统和软件:定期更新操作系统和软件,修补已知的安全漏洞。 使用安全软件:安装并更新杀毒软件和防火墙,以防止恶意软件的入侵。

3. 3389端口的特性: 3389端口是Windows远程桌面协议(RDP)的默认端口,允许用户远程连接并控制Windows系统。 通过3389端口,黑客可以远程控制被入侵的计算机,进行各种恶意操作,如安装木马、窃取数据等。

请注意,以上信息仅用于说明3389肉鸡的相关概念和技术,并不鼓励或支持任何形式的非法活动。保护网络安全是每个人的责任,请确保您的系统安全,避免成为“肉鸡”。

什么是3389肉鸡?

3389肉鸡,顾名思义,是指那些被黑客利用,通过远程桌面连接端口(3389)进行操控的计算机。在网络安全领域,这类计算机被称为“肉鸡”。它们通常是因为用户安全意识不足,或者系统存在漏洞而被黑客入侵,进而被用于各种非法活动。

3389端口的作用

3389端口是Windows操作系统中远程桌面服务的默认端口。通过这个端口,用户可以远程连接到其他计算机,进行文件传输、远程控制等操作。然而,如果这个端口被黑客利用,他们就可以远程控制被入侵的计算机,窃取用户信息,甚至进行恶意攻击。

肉鸡的来源与危害

肉鸡的来源多种多样,包括但不限于以下几种情况:

用户安全意识不足,未及时更新系统补丁,导致系统漏洞被利用。

用户使用弱密码,或者密码过于简单,容易被破解。

恶意软件感染,如灰鸽子、黑洞等远程控制程序,将用户计算机变为肉鸡。

肉鸡的危害主要体现在以下几个方面:

泄露用户隐私信息,如身份证号、银行账号等。

传播恶意软件,对其他用户造成危害。

参与网络攻击,如DDoS攻击、钓鱼攻击等。

如何防范肉鸡攻击

为了防范肉鸡攻击,用户可以从以下几个方面入手:

定期更新操作系统和软件补丁,修复系统漏洞。

使用强密码,并定期更换密码。

安装杀毒软件,并及时更新病毒库。

不随意下载不明来源的软件,避免恶意软件感染。

开启防火墙,限制不必要的端口访问。

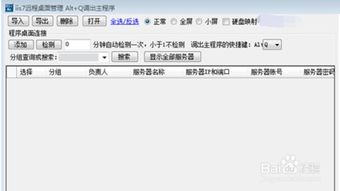

修改3389端口提高安全性

为了进一步提高计算机的安全性,用户可以考虑修改远程桌面服务的默认端口(3389)。以下是修改端口的方法:

打开注册表编辑器(regedit)。

定位到以下路径:HKEY_LOCAL_MACHINE\\SYSTEM\\CurrentControlSet\\Control\\Terminal Server\\WinStations\\RDP-TCP。

找到“PortNumber”键,双击打开。

将“数值数据”修改为新的端口号,如4099。

保存修改,并重启计算机。

需要注意的是,修改端口后,需要确保新端口号未被占用,并且其他用户知道新的端口号。

3389肉鸡是网络安全领域的一大隐患,用户需要提高安全意识,加强防范措施。通过定期更新系统、使用强密码、安装杀毒软件等方法,可以有效降低肉鸡攻击的风险。同时,修改远程桌面服务的默认端口,也是提高计算机安全性的有效手段。